Windows Phone 7 trafi na smartfony Nokii

11 lutego 2011, 10:43Prezesi Nokii, Stephen Elop, i Microsoftu, Steve Ballmer, opublikowali otwarty list, w którym oświadczyli, że ich firmy będą współpracowały na rynku telefonii komórkowej. Potwierdziły się zatem krążące od pewnego czasu pogłoski, jednak współpraca nie będzie tak daleko idąca i sformalizowana, jak można się było spodziewać.

USA nie udało się zablokować Antigui

30 stycznia 2013, 10:41Światowa Organizacja Handlu (WTO) zatwierdziła plan Antigui, która ma zamiar uruchomić serwis udostępniający treści chronione w USA prawem autorskim. Tym razem Waszyngtonowi nie udało się zablokować złożenia przez Antiguę odpowiedniego zawiadomienia do WTO.

Miliony ruterów narażone na atak

21 maja 2015, 09:02Jedna z firm zajmujących się bezpieczeństwem komputerowym znalazła w sterowniku jądra Linuksa dziecinnie prosty błąd, który pozwala na zdalne zaatakowanie urządzenia korzystającego z tego sterownika. Sterownik NetUSB jest często spotykany w domowych ruterach. Niektóre z tych urządzeń pozwalają go wyłączyć, inne nie dają takiej możliwości.

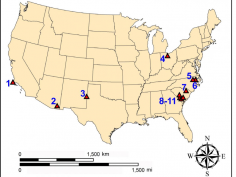

Pozaziemski obiekt zakończył istnienie kultury Clovis?

13 marca 2017, 12:55Zniknięcie kultury Clovis – uważanej w swoim czasie za najstarszą kulturę obu Ameryk – do dzisiaj stanowi nierozwiązaną zagadkę. Jedna z mniej uznawanych przez naukę hipotez mówi, że zniknęła ona wskutek uderzenia w Ziemię komety lub meteorytu. Archeolodzy z Uniwersytetu Południowej Karoliny znaleźli dowody wskazujące, że hipotezy o pozaziemskiej przyczynie upadku Clovis nie można wykluczyć.

Niemcy informują o trzecim pacjencie wyleczonym z HIV

6 marca 2019, 14:55Ledwie świat obiegła sensacyjna wiadomość o drugim w historii pacjencie, który został wyleczony z HIV, a już dowiadujemy się o trzecim możliwym tego typu przypadku. Podczas Konferencji nt. Retrowirusów i Infekcji Oportunistycznych, która odbywa się właśnie w Seattle, Annemarie Wensing z Uniwersytetu w Utrechcie poinformowała, że u pacjenta z Düsseldorfu po trzech miesiącach od odstawienia leków biopsja jelit i węzłów chłonnych nie wykazała obecności wirusa

Niezwykłe znaleziska na pustyni: „nowe” fragmenty Biblii, mumia dziecka i najstarszy kosz

16 marca 2021, 11:34Podczas operacji ratunkowej w jaskiniach Pustyni Judzkiej znaleziono m.in. zmumifikowane dziecko sprzed 6000 lat, „nowe” fragmenty Ksiąg Nahuma i Zachariasza, najstarszy na świecie wyplatany kosz czy monety z okresu powstania Bar-Kochby. W tak zwanej Jaskini Horroru w Nahal Hever, 80 metrów pod krawędzią klifu, znaleziono ponad 20 fragmentów biblijnych spisanych po grecku przez dwie różne osoby. Jedynie imię Boga jest po hebrajsku.

Aresztowano jednego z najgroźniejszych spamerów

1 czerwca 2007, 10:05Amerykańskie władze informują, że powinniśmy być świadkami spadku liczby niechcianych e-maili docierających na nasze skrzynki pocztowe. Aresztowano bowiem Roberta Solowaya, jednego z czołowych spamerów świata.

Bezpieczniejsze Volvo

29 grudnia 2008, 12:49Volvo zapowiada, że w najnowszym modelu S60 znajdzie się przełomowy system bezpieczeństwa, który automatycznie będzie utrzymywał bezpieczną odległość od pojazdu poprzedzającego.

Tajemniczy problem z notebookami z Windows 7

3 lutego 2010, 12:53Specjaliści Microsoftu wpadli na trop przyczyny, dla której użytkownicy notebooków informują się, że Windows 7 szybko zużywa baterie ich maszyn. Część osób, które korzystały z Windows Visty zaczęły informować, że po zainstalowaniu Windows 7 czas pracy na bateriach znacząco się skrócił.

IBM, HP i Microsoft na celowniku Zero-Day Initiative

20 grudnia 2011, 13:03Jak informują przedstawiciele należącej do HP Zero-Day Initiative (ZDI), IBM, HP i i Microsoft są tymi producentami oprogramowania, którzy mają najgorsze wyniki w łataniu dziur typu zero-day.